Popełnienie błędu przy zakupie lub sprzedaży kryptowaluty, może być kosztowne. Musimy wiedzieć, jak przebiega ten proces, aby tego uniknąć. W poprzednich wpisach wspominałem o roli kluczy prywatnych i publicznych, bez których żadna transakcja na rynku kryptowalut nie dojdzie do skutku.

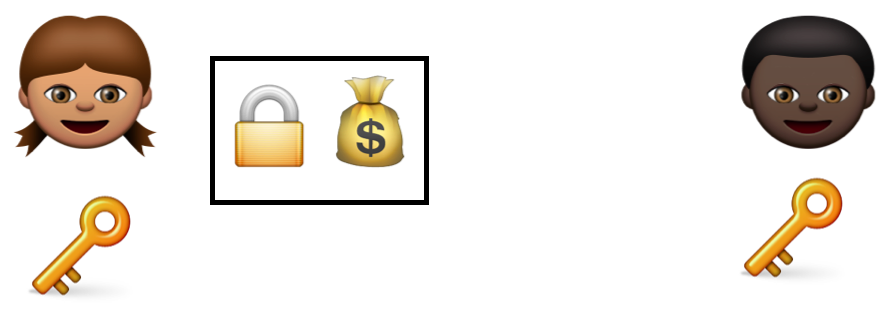

Załóżmy, że Alicja sprzedała Emanuelowi kryptowaluty. Teraz chce mu je przesłać.

Zobaczmy, jak by się to mogło odbyć i jak w rzeczywistości się odbywa.

Korzystamy z kluczy …

Wyobraźmy sobie, że Alicja chce przesłać Emanuelowi teczkę z kupionymi przez niego kryptowalutami. Jeśli oboje mają do niej klucze, sprawa jest prosta. Ona zamyka teczkę swoim kluczem i wysyła ją Emanuela.

Emanuel otrzymuje teczkę, otwiera ją swoim kluczem, identycznym jak klucz Alicji i zabiera krypto kasę. Ten proces nazywamy kryptografią symetryczną. Do szyfrowania i deszyfrowania wiadomości służy taki sam klucz.

Wymóg posiadania identycznych kluczy jest kłopotliwy, bo jeden klucz trzeba bezpiecznie przekazać drugiej stronie transakcji. Im cenniejsza jest przesyłka, tym droższy jest bezpieczny transport.

Niech teraz Alicja i Emanuel mają swoje prywatne kłódki. Tym razem nie ma konieczności transferu kluczy. Alicja zamyka swoją teczkę i wysyła do Emanuela. Ten, gdy ją otrzymuje, nie może otworzyć kłódki Alicji. Zamiast tego dokłada swoją kłódkę …

i wysyła z powrotem Alicji.

Alicja korzystając ze swojego klucza, usuwa swoją kłódkę z teczki.

Teczka ma już tylko jedną kłódkę. Jest to kłódka Emanuela. Alicja ponownie wysyła do niego teczkę.

Emanuel otwiera swoim kluczem, swoją kłódkę i zabiera kryptowalutę. Tym razem nie muszą szukać sposobu bezpiecznego przesyłania klucza. Jedyne co potrzebują, to własne kłódki z kluczami.

Co w sytuacji, gdy inna osoba podszywa się pod odbiorcę. Jeśli po drugiej stronie, z powodu niecodziennych okoliczności zamiast Emanuela, jest byk Fernando.

Co się stanie?

- Alicja wyśle teczkę zabezpieczoną swoją kłódką. Myśli, że wysłała ją Emanuelowi, a w rzeczywistości odbiorcą jest Fernando.

- Sprytny Fernando dodaje swoją łódkę i wysyła z powrotem do Alicji.

- Alicja przekonana, że teczka wróciła z kłódką Emanuela, zabiera swoją kłódkę i odsyła teczkę z powrotem.

- Fernando otwiera swoją kłódkę, potem teczkę.

- Fernando zagarnia kryptowalutę Emanuela.

Nie chcemy, by nasze cyfrowe pieniądze zostały “skonsumowane” przez nieuprawnioną osobę. Wprowadzimy jeszcze jedno zabezpieczenie. Emanuel powiadamia Alicję, jak wygląda jego kłódka. Teraz gdy ona otrzymuje teczkę z nową kłódką, może zweryfikować czy to na pewno kłódka Emanuela. Dodatkowo Emanuel udostępnia publicznie kopie swojej kłódki. Nie ma to znaczenia, że wszyscy wiedzą, jak wygląda jego kłódka, dopóki tylko on może ją otworzyć swoim kluczem.

Jednocześnie pozwala to Alicji zidentyfikować zamknięcie Emanuela. Może sprawdzić, czy druga kłódka jest naprawdę jego, zanim usunie swoją z zabezpieczanej przesyłki.

Jeśli operujemy fizycznymi kluczami i kłódkami, trudno jest zrobić kopie kłódek i je rozdystrybuować. Gdy operujemy cyfrowymi rejestrami, to kluczami i kłódkami są liczby. Kopiowanie liczb nie jest problemem.

Kłódka jest liczbą publiczną. Klucz jest liczbą prywatną. Liczba publiczna jest nazywana kluczem publicznym. Liczba prywatna jest nazywana kluczem prywatnym i może być użyta do “otwarcia” liczby publicznej. Użytkownicy pilnie strzegą swoich prywatnych kluczy, gdyż klucz prywatny może odblokować każdy skojarzony z nim klucz publiczny. Natomiast szeroko publikują swoje klucze publiczne, by inni wiedzieli, że coś jest zablokowane przez opisany zamek. Kryptografia, czyli proces szyfrowania i deszyfrowania klucza publicznego służy do potwierdzania prawa własności.

Jak w rzeczywistości przebiega krypto-transakcja?

W przeciwieństwie do Alicji, Emanuela i ich operacji z kluczami, klucze w systemie kryptowalut nie próbują niczego kodować. Nie ma teczki, którą trzeba otworzyć. Klucze są używane do potwierdzania praw własności.

W świecie kryptowalut Alicja nie wysyła Emanuelowi sekretnej teczki. Przeciwnie, w “szklanym pudełku” jest jej “kłódka” i jej kryptowaluty. Wszyscy widzą zawartość teczki.

Przesyłając cyfrowe waluty Alicja robi dwie rzeczy.

- Do pudełka dodaje kłódkę Emanuela. Jest to proste, bo jego kłódka to publicznie znana liczba. Emanuel będzie mógł potwierdzić swoje prawo własności do zawartości pudełka, przez otwarcie swojej kłódki.

- Alicja udowadnia, że pierwsza kłódka skojarzona z kryptowalutami w pudełku jest jej własnością. Dowodzi tego otwierając ją swoim kluczem prywatnym. Kluczem, który nie został udostępniony nikomu innemu.

Emanuel, by móc dysponować otrzymanymi kryptowalutami musi “otworzyć” dołączony przez Alicję swój klucz publiczny swoim kluczem prywatnym. Emanuel, gdy chce wykonać następne transakcje kryptowalutami powtarza ten proces.

*grafika i emotikony użyte w tym wpisie pochodzą z wpisu Bitcoin Explained with Emoji Zostały użyte za zgodą jego autorki.